安网2017

广东网警发布“安网2016”行动第八期通报

近期,网络设备制造商Juniper Networks发布了安全公告,此公告中涉及两个不同的问题:一是攻击者在SSH和Telnet会话中,以管理员身份绕过身份验证(CVE-2015-7755);二是通过允许攻击者远程检测VPN流量,并对流量进行解密(CVE-2015-7756)。公安厅网警总队组织技术支撑单位对全省有关使用Juniper Networks设备的网络安全情况进行了检查监测,还发现了其他的网络安全问题。

一、存在问题

一是绕过身份验证。通过载入ssg5ssg20.6.3.0r19.0.

bin固件到IDA中,通过在静态分析sub_ED7D94函数,搜索strcmp,可以看到auth_admin_ssh_special和auth_admin_internal,继续在sub_13DBEC 中搜索auth_admin_internal,发现后门字符串为 <<< %s(un='%s') = %u(即后门密码)。攻击者利用该漏洞可以直接进入后台,获取管理相关操纵、配置等权限,进入后台查看系统配置。

二是远程检测VPN流量。针对Juniper VPN 解密漏洞(即CVE-2015-7756 ) ,目前尚无针对该漏洞的检测和防护方法。根据Juniper的安全公告,版本6.2.0r15到6.2.0r18和6.3.0r12到6.3.0r20受到影响,当前如使用了存在该解密漏洞的VPN设备传输数据时,可能导致数据在互联网传输过程中被抓取进行解密,从而获取用户的敏感信息。

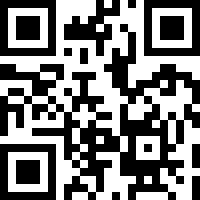

三是使用缺省口令。针对Juniper NetScreenOS"后门"事件,技术支撑单位进行持续追踪,发现一些单位使用该设备的单位未更改缺省口令。攻击者利用该漏洞可以直接进入后台,获取管理相关操纵、配置等权限,进入后台查看系统配置,利用效果如图。攻击者利用该漏洞也可以直接进入前台web管理页面,获取管理等相关操权限。

二、防范建议

据不完全摸查,广东省共计316个ip地址正在使用Juniper NetScreenOS系统,其中有26台设备存在已知后门严重安全隐患和缺省口令(弱口令)的严重安全隐患。请有关单位立即梳理本单位的网络设备,排查安全隐患,提高安全意识,确保网络安全。一是下载补丁。针对第一个问题,Juniper公司已发布了一个安全公告以及相应安全补丁。补丁下载链接为http://www.juniper.net/support/downloads/screenos。二是升级版本。针对Juniper VPN 解密漏洞(即CVE-2015-7756 ),将涉及该漏洞的相关版本用户及时升级。三是修改密码。对使用缺省口令的要及时进行修改,堵塞安全隐患。